Hace poco comentaba el caso de spam detectado por Segu-Info que, por medio de un correo falso con fotos de la modelo Cláudia Cacau, había engañado a más de 25 mil personas en sólo 4 días.

El spam por correo es algo de todos los días, de hecho la mayoría de los correos electrónicos que circulan en internet son spam. Pero no es el único medio que aprovechan los ciberdelincuentes para hacer de las suyas, desde que las redes sociales comenzaron a ganar popularidad se han convertido en un medio ideal para propagar malwares.

Uno de los troyanos más conocidos y relacionado con las redes sociales es Koobface, apareció en 2008 y aún hoy sigue vigente, infectando computadoras y aprovechando las redes para llegar a más víctimas.

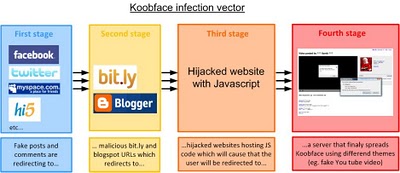

La siguiente imagen muestra un resumen del funcionamiento de Koobface, la tomé de un análisis detallado publicado en el blog abuse.ch en 2009 (recomendado):

Una vez que el troyano infecta un equipo aprovecha las redes sociales como Facebook y Twitter para propagarse, publicando y enviando mensajes spam a todos los contactos. Estos mensajes contienen enlaces maliciosos camuflados generalmente en acortadores de URLs como bit.ly y servicios de blogs gratuitos como Blogger.com.

De esta forma los atacantes logran burlar los filtros antispam de las redes sociales. Los blogs falsos y las direcciones cortas utilizadas en el camuflaje son creadas automáticamente desde los equipos infectados.

Cuando la víctima hace clic es redireccionada a sitios previamente vulnerados que, por medio de códigos JavaScript, nuevamente realizan una redirección. Finalmente se llega a la página de destino que intenta convencer a la víctima para que descargue e instale un archivo infectado. De esta forma la cadena se repite una y otra vez.

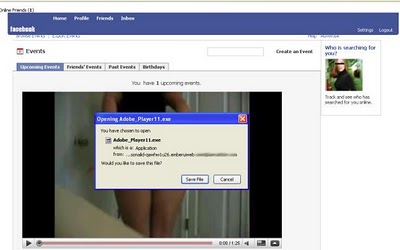

Los métodos clásicos de engaño son videos falsos que requieren la actualización del reproductor o un scan falso que simula detectar amenazas en el equipo [video].

Algunos números reales como ejemplo…

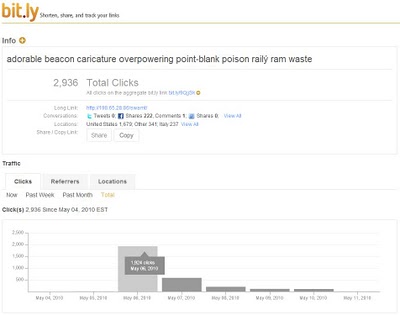

Entendiendo la capacidad de propagación que pueden alcanzar los atacantes gracias a las redes sociales, resulta interesante ver números reales de campañas que aprovecharon estos medios para infectar. Algo similar a lo que comentaba al principio con los correos falsos de Cláudia Cacau.

En la siguiente imagen se pueden ver las estadísticas de un enlace utilizado por Koobface en Facebook:

En un día más de 1900 usuarios de Facebook le hicieron clic al enlace. Ahora bien, si multiplicamos esta situación por cientos de enlaces maliciosos camuflados que se crean por día y se propagan, estamos hablando de un alcance realmente masivo que se traduce en cientos de infecciones y finalmente, en muchísimo dinero.

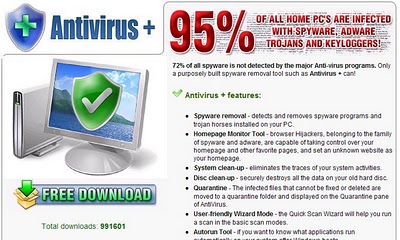

Uno de los principales negocios de Koobface son los programas de seguridad falsos que, además de troyanizar el sistema, engañan a los usuarios para que compren una licencia con la tarjeta de crédito. Se trata de programas de afiliación donde todos ganan, menos la víctima.

Dada la facilidad con la que el malware se puede propagar por las redes sociales, no debería resultar extraño que en muchas empresas prohíban su uso. Pues no se trata sólo de evitar distracciones, también es un tema de seguridad.

Por más información sobre Koobface y la banda de ciberdelincuentes que la opera, te recomiendo esta nota del investigador Dancho Danchev publicada recientemente en el blog de seguridad de Zdnet.com.

Ver también:

Koobface, nueva variante que utiliza a Skype.

Gusano Koobface aprovecha Google Reader para propagarse.

Estados Unidos es el país más afectado por los falsos antivirus.

Un par de tetas en Facebook, ingeniería social simple y efectiva.