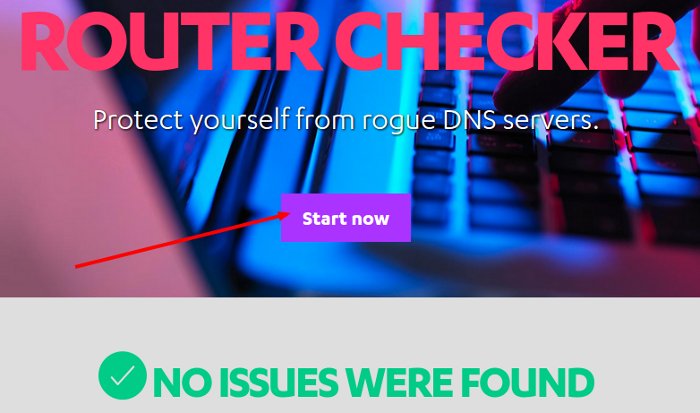

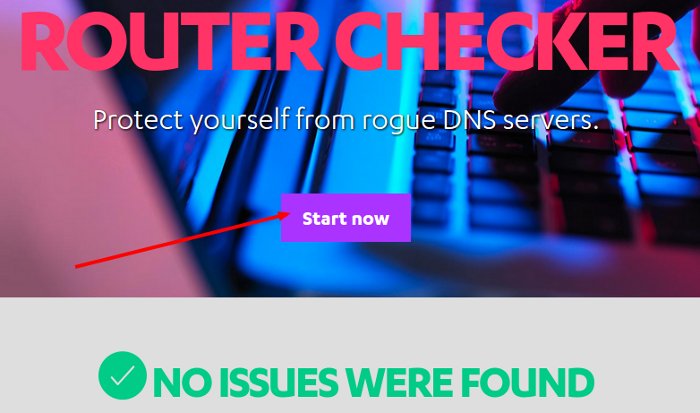

La empresa de seguridad F-Secure ha lanzado una aplicación online que permite realizar rápidamente un test de resolución de DNS, se llama Router Checker y es muy sencilla de utilizar, sólo hay que entrar y presionar el botón Start now.

La empresa de seguridad F-Secure ha lanzado una aplicación online que permite realizar rápidamente un test de resolución de DNS, se llama Router Checker y es muy sencilla de utilizar, sólo hay que entrar y presionar el botón Start now.

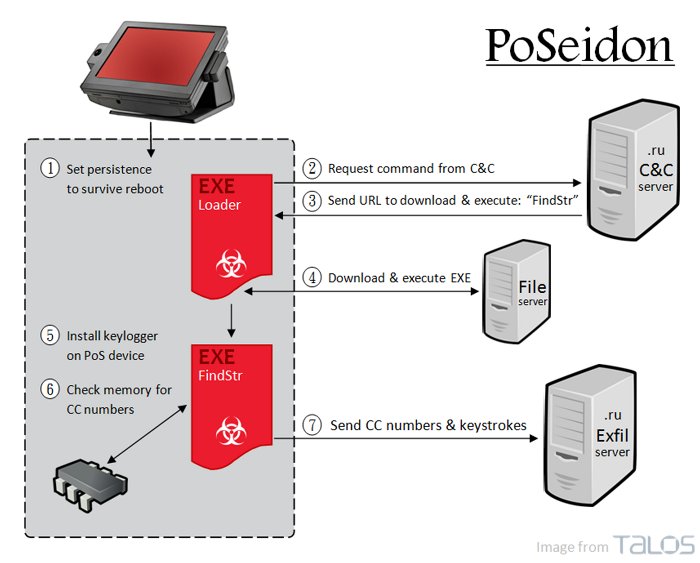

Desde que vi en un video como dos investigadores de seguridad cargaban un minijuego en una terminal POS (point of sale) al insertarle una tarjeta, cada vez que veo uno de estos aparatitos me pregunto si mi tarjeta no estará siendo clonada como puede ocurrir en los cajeros automáticos.

Hace poco el equipo de seguridad de Cisco dio a conocer algunos detalles de un nuevo malware que busca robar información de las terminales de pago. Le llamaron POSeidon:

Siempre ha circulado el rumor de que las agencias de inteligencia pueden acceder remotamente a cualquier equipo o dispositivo móvil aprovechando vulnerabilidades o puertas traseras que sólo ellas conocen. Incluso que pueden hacerlo con los equipos apagados, pero ¿es esto último posible?

AVG ha publicado detalles sobre un troyano para Android que funciona aún cuando el usuario apaga el dispositivo, permitiendo entre otras cosas realizar llamadas y tomar fotografías.

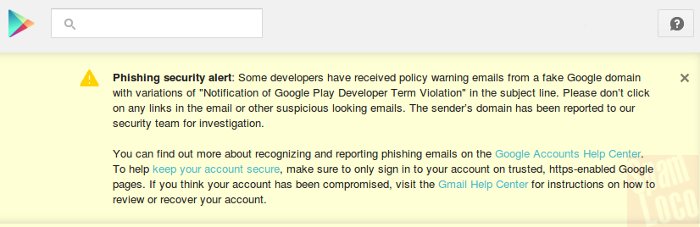

El equipo de Google Play ha alertado a todos los desarrolladores sobre ataques de phishing que han estado circulando, se hacen pasar por notificaciones relacionadas con la violación de los términos e incluyen enlaces hacia páginas falsas que buscan robar las contraseñas.

Las alertas de seguridad han llegado por e-mail y también aparecen en la consola de developers:

Los últimos días han estado movidos para el equipo de Adobe, se han descubierto dos vulnerabilidades 0-day en Flash Player, una de ellas solucionada (CVE-2015-0310) con la última versión del complemento pero la otra aún no.

Los ciberdelincuentes ya las están explotando «in the Wild», es decir que ya están aprovechando los fallos para infectar computadoras.