El siguiente caso me lo envía @4v4t4r de Sec-Track.com, se trata de un servicio online que engaña a los usuarios para hacerles creer que pueden hackear Facebook y cualquier servicio de e-mail.

Todo comienza con un formulario que hay que completar con la cuenta que se desea hackear:

Hackea Facebook con un clic

Una vez que se completa, el super sistema de hacking secreto de la página comienza a trabajar “Facebook Hacking in Progress”, notar a continuación los códigos estilo Matrix que siempre dan un toque especial cuando se están hackeando servidores como los de Facebook (en realidad simplemente es una imagen animada .gif):

Para ver dónde terminaba todo esto ingresé datos de una cuenta inexistente utilizando una dirección de correo de esas que expiran en pocos minutos. Es decir, la cuenta de Facebook que la página estaba “hackeando” no existía, sin embargo como son super hackers la hackearon igual:

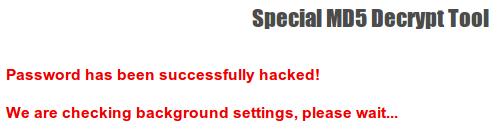

El supuesto password lo muestran encriptado lo cual seguramente tenga algún efecto psicológico en los usuarios que creen que realmente están por obtener el acceso. Ahora hay que desencriptarlo y la misma página ofrece una herramienta para ello, simplemente hay que hacer clic en el botón «Decrypt Password«:

Finalmente la cuenta -que no existía- ya fue hackeada!